Success Story: Hoe een Pentest een Logistiek Bedrijf Beschermde Tegen Ransomware

Ontdek hoe een proactieve security test een internationaal logistiek bedrijf beschermde tegen cyberaanvallen. Van applicatie-pentest tot complete infrastructuur beveiliging.

Belangrijkste hoogtepunten

Proactieve beveiliging bewijst zijn waarde: Geïmplementeerde beveiligingsmaatregelen beperkten de impact van een latere ransomware-aanval tot een minimum

Holistische security aanpak: Van initiële applicatie-pentest naar complete infrastructuur review en verbetertraject

Kennisoverdracht en samenwerking: Nauwe samenwerking met development en IT teams resulteerde in duurzame security verbeteringen

Context

Een logistiek bedrijf met internationale klanten kwam bij ons terecht voor een pentest op hun belangrijkste interne applicatie. Deze applicatie was het centrale informatiesysteem tussen chauffeurs, demand planners en warehouse. Naast tracking informatie over vrachtzendingen en routeoptimalisatie bevatte de applicatie ook klanteninformatie. Omdat bedrijven meer en meer de vraag krijgen of zij voldoen aan security standaarden wou dit bedrijf proactief een penetration test laten uitvoeren op hun belangrijkste applicatie.

We hebben alle details weggehaald die dit bedrijf kunnen identificeren en hebben toestemming gekregen om dit verhaal te mogen publiceren.

Geen business as usual

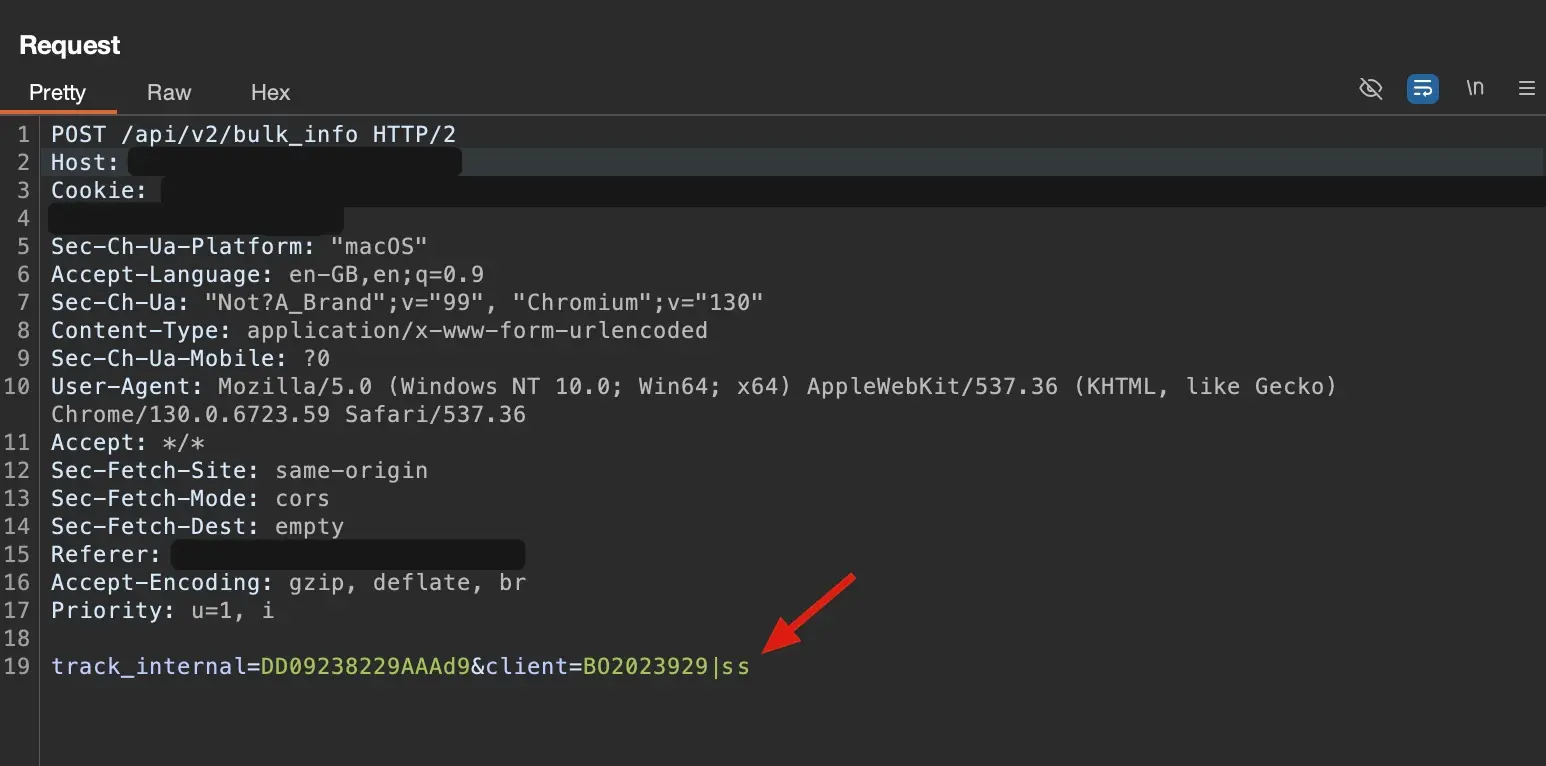

Ons team begon met de pentest op de webapplicatie, gericht op gangbare kwetsbaarheden zoals SQL-injecties, cross-site scripting (XSS), en zwaktes in authenticatie. Tijdens de test ontdekten we een interessante vulnerability die ons niet alleen inzichten gaf in de onderliggende werking van de applicatie, maar ook aanwijzingen over de achterliggende server infrastructuur. Dit was een zogenaamde command injection vulnerability.

Na het bespreken van deze eerste bevindingen met het ontwikkelaarsteam achter de applicatie, kregen we toestemming om naast de applicatie ook de onderliggende infrastructuur te testen.

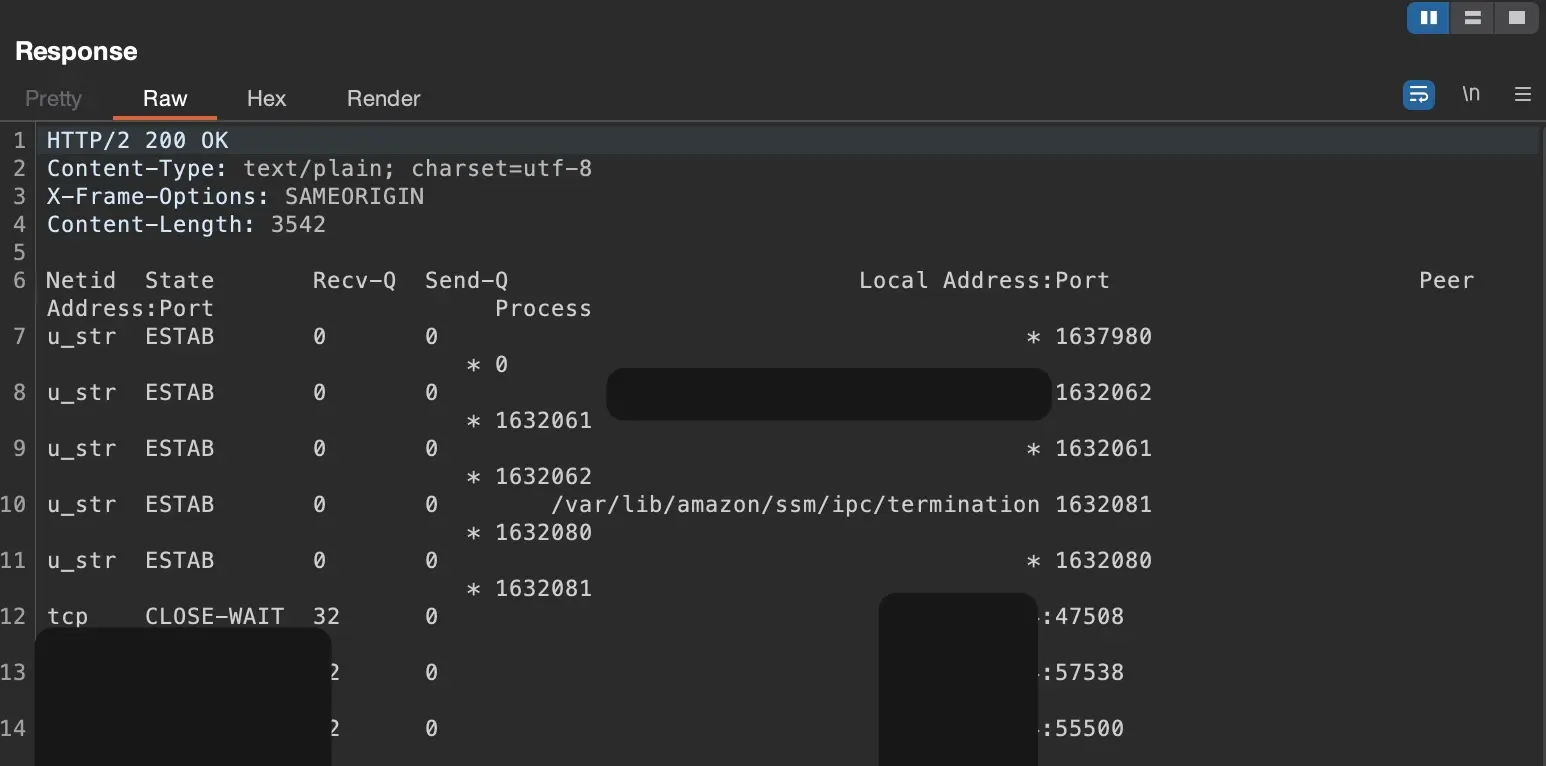

We konden een kwetsbaarheid in de AWS architectuur vinden die ons volledige controle tot de verschillende servers verschafte door een combinatie van verkeerde configuraties en verouderde server versies.

Dit had als gevolg dat een kwaadwillend persoon toegang kon krijgen tot niet alleen de applicatie, maar ook tot gevoelige klantgegevens, logistieke data en API-sleutels die aan andere externe partijen waren gekoppeld.

Deze bevinding toont aan dat security heel breed gaat en vaak niet stopt bij de scope die men initieel in gedachten heeft.

Alle hens aan dek

Na overleg en een nauwe samenwerking met het infrastructuur team en de developers hebben we de volgende stappen ondernomen:

Herziening van server management: Door een ander server management systeem te gebruiken, werd zowel het server patching probleem als inventory management probleem opgelost. Hierdoor zijn de servers gemakkelijker geüpdatet en hebben ze een actuele lijst van servers in hun beheer.

Segmentatie en firewall security: Door een aantal aanpassingen in de firewalls zijn de afzonderlijke servers van elkaar gescheiden en is er whitelisting op een need-to-be basis.

Monitoring en logging: Het centraliseren van monitoring en logging om zo verdachte activiteiten snel op te detecteren.

Application patching: Het developers-team kreeg van ons tips en een korte training om toekomstige misconfiguraties te voorkomen en gebruik te maken van security frameworks om in de applicatie te integreren.

Deze aanpak leidde tot een beveiligingsverbetering van niet alleen de applicatie, maar ook van de achterliggende server omgeving waarop deze draaide.

"Give a Man a Fish, and You Feed Him for a Day. Teach a Man To Fish, and You Feed Him for a Lifetime"

Dankzij de uitgebreide pentest en de geïmplementeerde verbeteringen heeft het logistiek bedrijf nu een robuuste beveiligingsstrategie die verder reikt dan enkel hun webapplicatie.

De ultieme test

Drie maanden na onze initiële pentest werd de organisatie getroffen door een gerichte ransomware-aanval. Dankzij onze eerder geïmplementeerde maatregelen, met name de verbeterde segmentatie en monitoring, bleef de impact beperkt tot een klein, geïsoleerd deel van het netwerk. Dit bevestigde de waarde van onze holistische beveiligingsaanpak en het belang van proactieve security maatregelen.

Conclusie

Deze case laat zien dat pentesting niet alleen gaat over het beveiligen van applicaties, maar ook over het detecteren van zwakke plekken in de gehele IT-omgeving. We proberen zoveel mogelijk proactief mee te denken en zo dicht mogelijk bij de developers en IT admins te staan. We zijn ook heel blij met het snelle schakelen bij de klant, waardoor we de juiste personen heel snel konden betrekken. Bedankt!

Interesse gekregen om samen te werken?

Graag kijken we samen met u wat wij kunnen betekenen. Boek een korte meeting in om te kijken hoe wij jouw bedrijf kunnen helpen.